Что делать если в компе троянский конь

троянский конь

Спектр программного обеспечения состоит из надежных приложений на одном конце и вредоносных программ на другом, а также серой области между ними с приложениями, в которых мы не уверенны или которые ведут себя подозрительно, но не относятся к категории вредоносных программ. Мы называем это программное обеспечение из серой области "Потенциально нежелательными приложениями" или "PUA". Вредоносная программа — это вредоносное программное обеспечение. Это может быть самореплицирующийся вирус, программа типа «троянский конь», которая выглядит как что-то другое, чтобы вы ее установили, или другой тип атаки. Целью программы может быть кража ваших персональных данных или учетной записи, использование системы для запуска атак на других пользователей, а также другие киберпреступления. Антивирусная программа в Microsoft Defender пытается заблокировать вредоносные программы, прежде чем они успеют заразить ваше устройство.

Реклама на этой странице. Троян троянский конь, троянская программа, троянец - тип вредоносных программ , основной целью которых является вредоносное воздействие по отношению к компьютерной системе. В данную категорию входят программы, осуществляющие различные несанкционированные пользователем действия: сбор информации и ее передачу злоумышленнику, ее разрушение или злонамеренную модификацию, нарушение работоспособности компьютера, использование ресурсов компьютера в неблаговидных целях. Основная статья : Вредоносная программа зловред. Отдельные категории троянских программ наносят ущерб удаленным компьютерам и сетям, не нарушая работоспособность зараженного компьютера например, троянские программы, разработанные для распределенных DoS-атак на удаленные ресурсы сети.

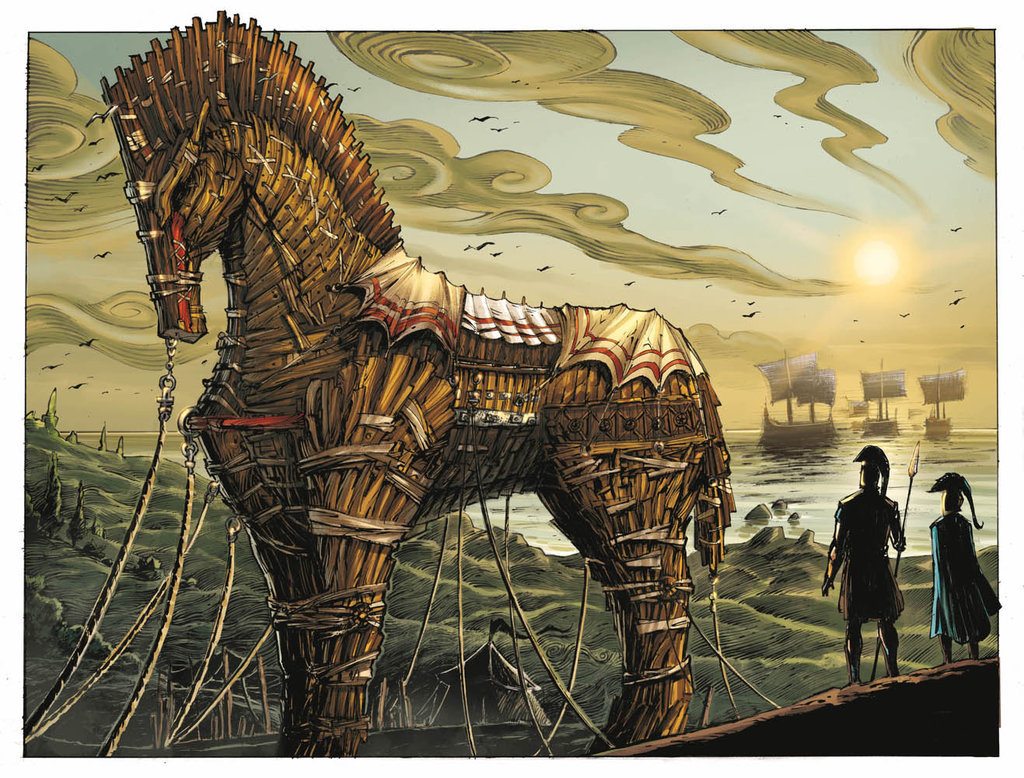

Троян или троянский конь — это вредоносное программное обеспечение, которое маскирует свое истинное назначение. При этом, в отличие от вируса, троян не способен самостоятельно дублировать или заражать файлы. Чтобы проникнуть на устройство жертвы, данное вредоносное ПО использует другие средства, такие как скрытая загрузка, использование уязвимостей, загрузка через другой вредоносный код или методы социальной инженерии. Подобно троянскому коню, известному из древнегреческих мифов, этот тип вредоносного ПО использует маскировку или ложное перенаправление для сокрытия своего истинного назначения. Достигнув целевое устройство, угроза часто использует различные методы, направленные против пользователей или другое программное обеспечение во взломанной системе.